Sorpresas de seguridad

Desde hoy, los certificados SSL y TLS tan solo tendrán 397 días de vida máxima

A mi me ha pillado por sorpresa, no me lo esperaba

Las prácticas de desarrollo e implementación de sistemas han marcado durante unos años la convención de que los certificados de los sistemas duran unos 2 años. Esto se acabó.

Y todo por que a Apple le ha dado por decir que son mejores 13 meses que 24. En fin. Uno que se tira a la piscina y todos los demás… detrás.

Y todos los demás han sido Google y la Fundación Mozilla. ¿Microsoft? Ni está ni se le espera, pero sus navegadores acatarán esta decisión por la cuenta que les trae.

Para mi, esto va a tener 2 consecuencias.

Imagino que para otros implantadores de soluciones tendrá esto mismo, o muy parecido.

- Tengo certificados autofirmados de mis sistemas. Son autofirmados con lo que casi todos los navegadores se quejan. Eso no cambiará.

- Tengo certificados de mi CA (y de CA de clientes) con lo que lo que yo emito, yo me lo guiso y yo me lo como. Aquí tampoco habrá mucha historia salvo que tendré que cambiar la agenda de renovación de certificados.

- Tengo certificados de CA externas. Aquí si me va a hacer daño.

En cuanto a los certificados autofirmados, bueno, soy yo y mis circunstancias.

¿Es posible hacer algo?

No, ya no.

La decisión de Apple es de hace 6 meses, como podéis ver en el enlace y la posibilidad de comprar un certificado a las entidades externas ya ha vencido.

Y ojo que las entidades ded certificación no querían saber nada de esto. Eso de poner el cazo bien pero trabajar, lo mínimo.

De hecho es tan así, que ninguno de los sitios que he comprobado, han modificado la opción de tiempo de contratación.

Esto puede llevar a 2 cosas.

- Se han dado casos durante mucho tiempo de servicios que han quedado, valga la redundancia, fuera de servicio por no renovar un certificado.

- Con el cambio, si los procesos no están afinados, financiero que es quien paga y técnico que es quien trabaja, o poniéndolo en términos técnicos, CFO y CTO descoordinados como de costumbre, puede llevar a que un certificado no se renueve o no se instale un certificado renovado.

Otras cosas que se pueden hacer

En un par de servicios tengo los certificados de Let’s Encrypt y es sumamente fácil si tenemos acceso al sistema. Supongo que los que usen paneles raros tendrán otras cosas pero a mi, un ssh, y poco más necesito.

Pues eso.

Teniendo a la EFF ofreciendo certificados gratuitos no veo mucha necesidad de certificados comerciales, más aún cuando tienen una segunda ventaja que ahora contaré.

El problema es que estos certificados solo certifican que el dominio y la máquina son míos, no quien soy.

Bueno, si es que eso es un problema, que no lo veo así.

Consecuencias y otras petisoperias

El razonamiento detrás de tener un período de validez más bajo es principalmente por seguridad y para evitar que usuarios no autorizados utilicen certificados durante demasiado tiempo:

- Permite una mayor agilidad al eliminar gradualmente los certificados cuando se descubren vulnerabilidades en los algoritmos de cifrado.

- Limita la exposición de un sitio web al compromiso, ya que las claves de cifrado privadas se cambiarían regularmente. Si se roba un certificado TLS privado, una validez de un año limitará la cantidad de tiempo en la que esa vulneración puede ser explotada.

- Evita que los proveedores de alojamiento o terceros utilicen un certificado durante mucho tiempo después de que un dominio ya no se use o haya cambiado de proveedor.

El certificado de Let’s Encript se puede gestionar y automatizar por medio de certbot, lo cual supone una ventaja.

Tal como he dicho antes, el certificado comercial pasa de más de 24 a 13 meses por seguridad.

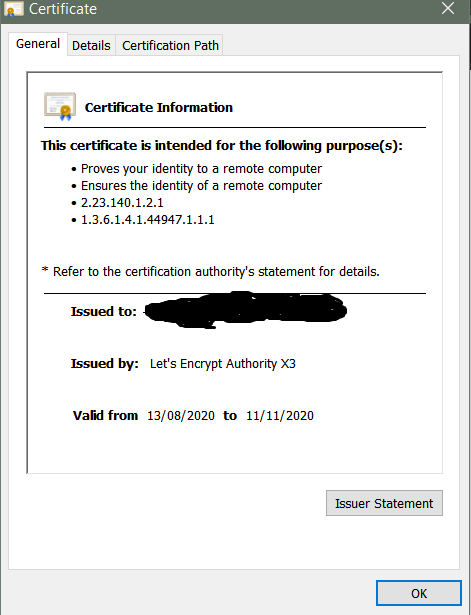

Pues bien, estos certificados tienen una validez de 3 meses, 90 días, como este:

Bien, ese es uno de mis certificados gestionados, y ahí podéis ver precisamente lo que comento.

En cuanto a los proveedores que aún siguen ofreciendo certificados de más de 13 meses, a parte del cambio que espero ver en breve, esperaría que si, por ejemplo, se me ocurre comprar un certificado wildcard de un dominio para instalarlo en varios servidores, al menos sean múltiplos de 13, de 397 días.

Y si ya puedo hacer la compra por un múltiplo y desentenderme durante un tiempo determinado, muchísimo mejor.

Por lo demás, si me entero de más cosas, ya las actualizaré o publicaré.

YoVirtualizador en formato podcast. Ahora también en Sospechosos Habituales: https://feedpress.me/sospechososhabituales

Y sin más, os dejo los enlaces:

Web: https://www.yovirtualizador.com

Grupo de telegram: https://t.me/grupovirtualizador

Podcast: https://www.ivoox.com/podcast-yovirtualizador_fg_f1563806_filtro_1.xml

Canal de youtube: https://www.youtube.com/channel/UC0R70cABSsmC6TFyXth0qPg

Enlace de afiliados de amazon: https://amzn.to/3gX3HmK

Enlace de referidos de la Asociación Podcast: https://www.asociacionpodcast.es/registrarse/socio/?coupon=SB6A70